배송지 목록 페이지 1억 4805만회 조회

배송지 목록 수정 페이지 5만여회 조회

배송지 목록 수정 페이지 5만여회 조회

과학기술정보통신부는 10일 이 같은 내용을 담은 쿠팡 침해사고에 대한 민관합동조사단의 조사 결과를 발표했다.

지난해 11월 16일 쿠팡은 이용자로부터 개인정보 유출 관련 의심 이메일을 받았다는 내용의 고객의 소리(VOC)를 접수했다.

쿠팡은 자체조사를 통해 같은 해 11월 17일 침해사고 발생을 인지하고, 11월 19일 4536개 계정의 고객명, 이메일, 주소 등 정보가 유출됐다고 한국인터넷진흥원(KISA)에 침해사고 발생을 신고했다.

그러나 KISA가 현장조사를 통해 추가 피해 여부를 파악한 결과, 유출 규모가 최초 신고된 4500여 개가 아닌 3000만개 이상의 계정인 것으로 확인됐다.

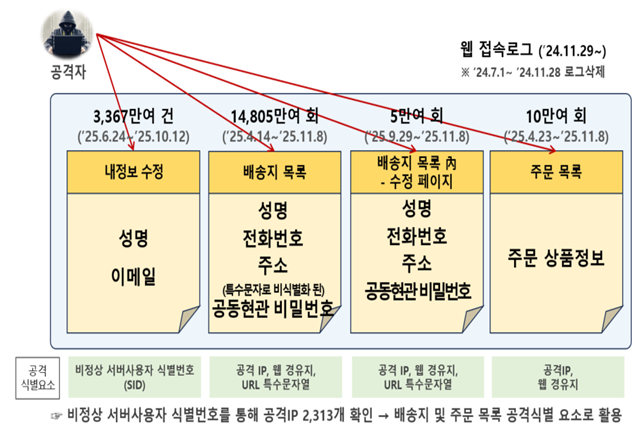

조사단은 공격자가 악용한 쿠팡의 이용자 인증체계를 정밀 분석하고, 공격 범위 및 유출 규모를 파악하기 위해 웹 및 애플리케이션 접속기록(로그) 등 관련 자료에 대한 종합적인 분석을 실시했다.

쿠팡으로부터 제출받은 공격자 PC 저장장치(HDD 2대, SSD 2대) 및 현재 재직 중인 쿠팡의 개발자 노트북에 대한 포렌식 분석도 병행했다.

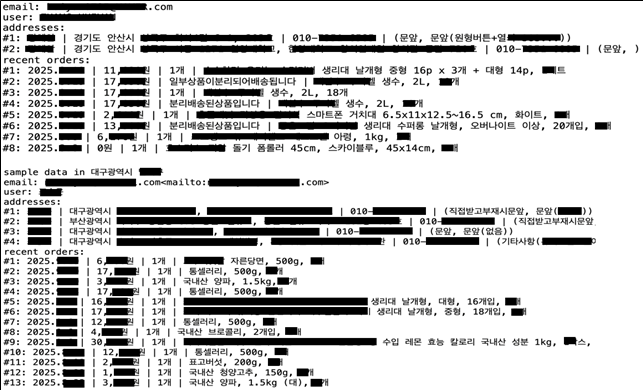

공격자는 쿠팡에서 정보를 유출했다는 이메일을 2025년 11월 16일, 11월 25일 두 차례 쿠팡 측에 보냈고, 유출한 정보의 일부 내용을 이메일 본문에 기재했다.

그 결과, 조사단은 공격자가 쿠팡의 내정보 수정 페이지의 성명, 이메일, 배송지 목록 페이지의 성명, 전화번호, 주소, 공동현관 비밀번호 정보, 주문 목록 페이지의 이용자가 주문한 상품 정보를 유출한 후, 해당 정보 일부를 이메일에 기재해 쿠팡측에 보낸 것을 확인했다.

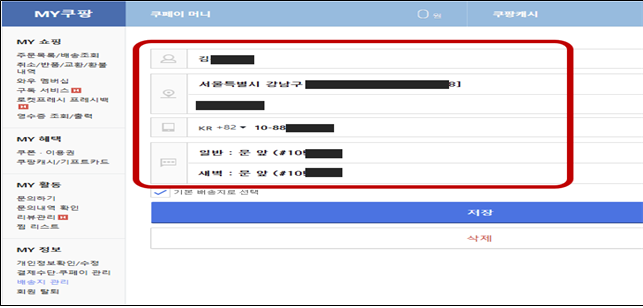

또 쿠팡 웹 및 애플리케이션 접속기록(로그) 데이터 분석을 통해 내정보 수정, 배송지 목록, 주문 목록 등 페이지에서 쿠팡의 이용자 정보가 유출된 것으로 조사했다.

내정보 수정페이지에서 유출된 성명, 이메일이 포함된 이용자 정보는 3367만 3817건이다.

성명, 전화번호, 배송지 주소, 특수문자로 비식별화된 공동현관 비밀번호가 포함된 배송지 목록 페이지에 1억 4805만 6502회 조회했다.

배송지 목록 페이지에는 계정 소유자 본인 외에도 가족, 친구 등 제3자의 성명, 전화번호, 배송지 주소 등 정보가 다수 포함됐다.

성명, 전화번호, 배송지 주소 외에 공동현관 비밀번호가 포함된 배송지 목록 수정 페이지를 5만 474회 조회했다.

이용자가 최근 주문한 상품 목록이 포함된 주문 목록 페이지는 10만 2682회 조회했다.

조사단은 웹 접속기록 등을 기반으로 유출 규모를 산정했으며, 향후 개인정보 유출 규모에 대해서는 개인정보보호위원회에서 확정해 발표할 예정이다.

조사단은 사고원인을 정보유출 경로 분석, 공격자 행위 분석 두 가지 측면에서 조사했다.

조사단은 정보유출 경로를 분석한 결과, 공격자가 쿠팡 서버의 인증 취약점을 악용해 정상적인 로그인 없이 이용자 계정에 비정상 접속해 정보를 무단 유출한 것을 확인했다.

정상적으로 이용자가 접속하는 경우, 이용자는 로그인 절차를 거쳐 일종의 ‘전자 출입증’을 발급받는다. 그리고 쿠팡의 관문서버는 발급받은 전자 출입증이 유효한지 여부를 검증하고, 이상이 없을 시에 서비스 접속을 허용한다.

공격자는 재직 당시 관리하던 이용자 인증 시스템의 서명키를 탈취한 후, 이를 활용해 전자 출입증을 위·변조해 쿠팡 인증체계를 통과했다. 그 결과, 정상적인 로그인 절차를 거치지 않고 쿠팡 서비스에 무단 접속할 수 있게 됐다.

공격자는 재직 당시, 이용자 인증 시스템 설계·개발 업무를 수행하면서 이용자 인증체계의 취약점과, 키 관리체계의 취약점을 인지하고 있었다.

먼저, 쿠팡의 관문서버는 인증절차를 통해 전자 출입증이 정상적으로 발급된 이용자에 한해서 접속을 허용해야 하므로, 전자 출입증이 위·변조됐는지에 대해서도 확인해야 한다. 하지만 조사 결과, 관련된 확인 절차가 부재한 상황이었다.

쿠팡이 관리하고 있는 서명키는 전자 출입증을 발급하기 위해 사용하는 도구인 만큼, 체계적이고 엄격한 관리체계를 갖춰야 한다. 이에, 업무 담당자가 퇴사할 경우 해당 서명키를 더 이상 사용하지 못하도록 갱신 절차가 진행돼야 하는데도 관련 체계 및 절차가 미비했다.

퇴사 후, 공격자는 재직 당시 탈취한 서명키와 내부 정보를 활용해, 전자 출입증에 대한 위·변조를 진행했다. 그 후, 이를 이용해 정상적인 로그인 절차 없이 쿠팡 인증 체계를 통과하면서, 본격적인 공격을 위한 사전 테스트를 진행했다.

공격자는 사전 테스트를 통해 이용자 계정에 접근이 가능한 사실을 확인한 이후, 자동화된 웹크롤링 공격 도구를 이용해 대규모 정보를 유출했다. 이 과정에서 공격자는 총 2313개 IP를 이용했다.

한편, 개인정보보호위원회는 개인정보보호법에 따른 개인정보 유출 규모 및 법 위반 여부 등을 조사 중에 있으며, 경찰청은 이번 침해사고와 관련된 증거물 분석 등 수사를 진행 중에 있다. 여타 관련 부처들도 소관 이슈들에 대해 검토 중이라고 과기정통부는 밝혔다.

mkchang@fnnews.com 장민권 기자

※ 저작권자 ⓒ 파이낸셜뉴스, 무단전재-재배포 금지