|

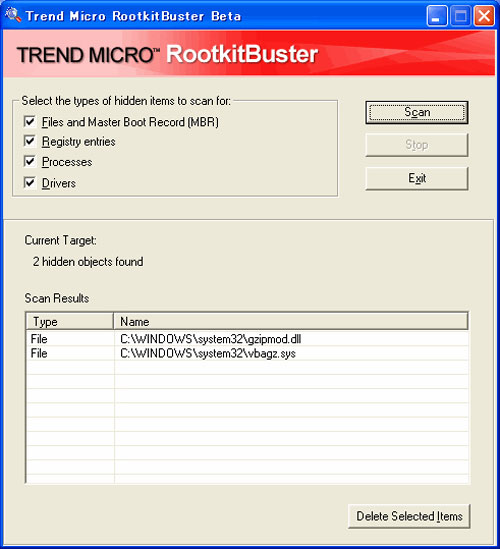

| ▲ 악성 코드를 암호가 걸린 압축 파일로 첨부, 메일 서버의 백신 프로그램을 무력화시키는 스팸 메일이 유행하고 있어 주의가 요망된다. TROJ_ROOTKIT.BA가 검출된 화면. |

악성 코드를 암호가 걸린 압축 파일로 첨부, 메일 서버의 백신 프로그램을 무력화시키는 스팸 메일이 유행하고 있어 주의가 요망된다.

보안업체 트렌드마이크로는 트로이 목마인 ‘TROJ_PAKES’의 변종을 비밀번호가 걸린 압축 파일로 만들어 첨부, 메일 서버나 게이트웨이에서 구동되는 백신 프로그램의 감지를 피해가는 유형의 스팸 메일이 나돌고 있다고 12일 밝혔다. 트렌드마이크로는 이 스팸으로 인한 피해 사례가 지난달 30일에만 중국·일본·북미를 비롯한 전세계에서 총 1888건이 발생했다고 경고했다.

메일 본문 내용에는 ‘Hello 49, the document is attached. Password:123.’ 등 서류가 첨부됐다는 내용과 압축 파일을 푸는 비밀번호 3자리가 씌여져 있다. 첨부된 ‘doc.zip’ 파일은 마이크로소프트 워드 프로그램의 파일 확장자인 ‘doc’를 이름으로 사용, 서류 파일로 위장하고 있다.

첨부 파일의 압축을 풀면 나오는 ‘doc.exe’ 파일을 실행할 경우 피해자의 컴퓨터에는 트로이 목마 형태의 스파이웨어 ‘TSPY_GOLDUN.RF’와 레지스트리, 프로세스 등에서 자신을 숨기는 은폐 기능을 갖고 악의적인 행위를 수행하는 루트킷인 ‘TROJ_ROOTKIT.BA’ 등이 설치된다. 이 파일들은 윈도98과 ME, NT, 2000, XP, 서버2003 운영체제에서 구동되는 것으로 알려졌다.

이러한 수법에 대해 안철수연구소 관계자는 “단순한 압축 파일일 경우 이메일 서버가 압축을 풀어 바이러스를 잡아낼 수 있지만, 파일에 암호가 걸려 있을 경우 도중 차단이 힘들다”며 “특히 네이버나 다음 등 사람들이 많이 사용하는 포털 웹메일들은 압축된 파일을 내려받을 때 악성 코드를 체크하는 기능 자체를 지원하고 있지 않은 상태”라고 밝혔다.

안연구소 측은 “서버를 속이는 바이러스의 침입을 막으려면 PC에 백신을 설치, 실시간 감시 기능을 가동하고 파일을 다운로드받을 때마다 수동으로 검사하는 등 여러 방법을 동시에 사용하는 것을 권장한다”고 말했다.

/fxman@fnnews.com백인성기자

※ 저작권자 ⓒ 파이낸셜뉴스, 무단전재-재배포 금지