경로.목표 파악 안돼.. 비슷한 공격에 또 당해

민간기업은 물론이고 공공기관에 이어 군 사이버작전을 총괄하는 국군사이버사령부까지 우리나라 전 사회에 대한 사이버 위협이 극대화화되고 있다.

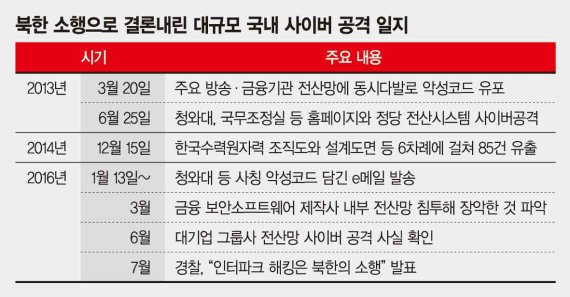

그러나 대규모 사이버 위협들이 대부분 북한의 도발로 결론 내려지면서 해커들의 해킹 의도나 공격 목표 등을 정확히 파악하는 데 어려움을 겪고 있다. 이 때문에 현재로서는 정부 차원의 공식 사이버 위협 대응책이 '각자 조심하라'는 수준에 그치고 있어 극대화되고 있는 사이버 위협에 대한 대응책으로는 부족하다는 지적이 확산되고 있다. 따라서 사이버 위협 대응에 대한 근본적이고 체계적인 대책 마련과 함께 해킹 시도가 발견되면 근본원인과 피해정도를 정확히 수사하는 체계도 마련해 비슷한 수법의 사이버 위협에 대한 대응 매뉴얼을 마련해야 피해를 줄일 수 있다는 조언도 함께 제기되고 있다.

■사이버 위협 극대화…끊이지 않는 해킹

2일 국회 미래창조과학방송통신위원회 소속 더불어민주당 김성수 의원이 한국과학기술정보연구원으로부터 제출받은 '과학기술분야 출연연별 해킹 및 사이버 공격 현황'에 따르면 2012년부터 올해까지 5년간 미래부 산하 국가과학기술연구회와 총 25개에 이르는 출연연구기관에 대한 사이버 공격 시도가 총 6280건에 달하는 것으로 조사됐다.

이 가운데 가장 많은 사이버 공격을 받은 기관은 4차 산업혁명 관련 원천기술을 개발하는 한국전자통신연구원(ETRI)으로 총 901건에 달했다.

이어 한국과학기술연구원(KIST)이 672건, 한국에너지기술연구원(KIER)이 509건의 사이버 공격을 받아 웜바이러스 공격을 비롯한 자료훼손 및 유출시도, 홈페이지 위.변조 시도가 진행됐다.

앞서 국방위원회 소속 같은당 김진표 의원에 따르면 우리 군 부대 인터넷 접속용 컴퓨터 보안을 담당하는 국군 사이버사령부 '백신 중계 서버'가 지난 9월 해킹당한 것으로 알려졌다. 일단 사령부는 악성코드 유포 정황을 파악해 서버 네트워크를 분리해 더 이상의 유포를 막았다.

■北 소행 해킹 결론 확대…해킹경로 추적 건수 '제로'

이처럼 우리 사회 전반에 대한 사이버 위협이 극대화되고 있지만 굵직한 해킹 사건에 대해 북한의 소행으로 추정하면서 결론을 내리는 사례도 잇따르고 있다.

최근 5년간 국내 출연연구기관 54곳에 시도된 해킹 중 북한의 소행으로 확인된 건수는 총 4건으로 2013년 1건, 2015년 3건 정도였다. 나머지 주요 사이버 위협은 북한의 소행이라는 추정을 내린 이후 수사를 종결하는 사례가 잇따르고 있다.

문제는 북한발 해킹이라고 추정한 뒤에는 더 이상 해킹 경로를 찾거나 해커가 노린 정확한 목표, 해킹의 수법 등에 대한 후속 수사가 이뤄지지 않는다는 점이다.

이 때문에 북한발로 추정되는 비슷한 해킹이 다시 발생하더라도 여전히 국내 공공기관이나 기업들은 손놓고 당할 수밖에 없는 게 현실이다.

보안업계 한 전문가는 "북한의 사이버 공격이 실제로 지금도 이뤄지고 있는 중이지만 이것을 기술적으로 북한의 소행인지, 어떤 수법으로 무엇을 노린 해킹인지에 대해 국내에서는 정확히 파악되지 않은 사건들이 많다"며 "최근에는 해킹 수사가 어렵다고 판단되면 '북한발 해킹'이라고 단정하는 것 아니냐는 의심이 확산될 정도"라고 지적했다. 그러면서 "북한발 해킹이라 하더라도 끝까지 해킹 경로와 목표 등을 수사해 국내 기업.기관을 대상으로 이뤄지는 해킹 데이터를 축적해 비슷한 유형의 사이버 위협에는 피해를 입지 않을 사전대비책을 마련하는 게 정부와 사이버 보안당국의 할 일"이라고 강조했다.

hjkim01@fnnews.com 김학재 기자

※ 저작권자 ⓒ 파이낸셜뉴스, 무단전재-재배포 금지