[파이낸셜뉴스] LG유플러스가 보안조치를 강화한다며 유심 교체를 진행 중인 가운데, 그 원인이 3년 전 해킹사태 때 보안체계 개선 기회를 놓쳤기 때문이라는 지적이 나왔다. 당시 조사에서 IMSI(가입자 식별번호) 체계의 취약성을 살펴보지 않았던 것으로 드러나서다.

10일 국회 과학기술정보방송통신위원회 소속 김장겸 국민의힘 의원에 따르면, 2023년 LG유플러스 해킹사고 민관합동조사단에 참여했던 KISA(한국인터넷진흥원) 관계자는 "당시 조사에서는 사고 원인과 유출경로를 중심으로 분석이 이뤄져 IMSI 문제까지는 들여다보지 못했다"고 증언했다.

LG유플러스가 사용하는 IMSI 방식은 전화번호 기반 2G(2세대 통신망) 시절 규격으로 다른 주요 통신사인 SKT와 KT는 사용하지 않는 것으로 알려졌다. 위치추적·보이스피싱·유심 및 단말 복제 등 위험에 취약해서다.

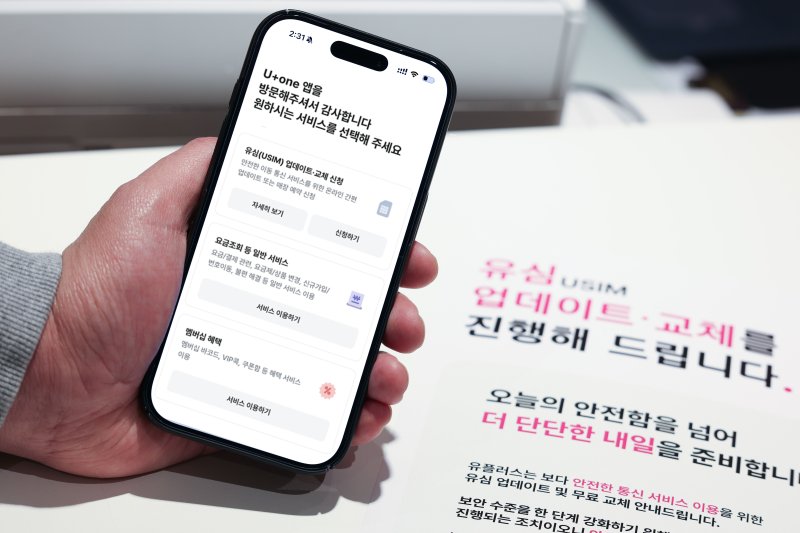

즉, 해킹사태 당시 유출된 전화번호와 IMSI의 연관성을 들여다봤다면 곧장 개선할 수 있었다는 것이다. LG유플러스는 IMSI 문제를 해킹사태 이후 2년이나 지난 지난해 6월에야 인지했고 최근 유심 교체로 이어졌다. 해킹사태 수습이 미진했던 과오를 고객들이 불편을 겪으며 부담을 떠안고 있는 모양새다.

그럼에도 LG유플러스는 문제의 IMSI를 두고 "국제표준을 따랐다"는 입장으로 알려졌다. 현재 IMSI 체계가 보안이 취약한 오래된 방식이라 유심 교체 조치까지 취하면서도 책임은 회피하고 있다는 것이 김 의원의 지적이다.

김 의원은 "2023년 IMSI 체계 문제를 제대로 들여다봤다면 지금과 같은 유심 교체 사태는 막을 수 있었을 것"이라며 "정부도 사고 원인과 책임 소재를 따지는 데 그칠 것이 아니라 정보 설계 단계부터 위험을 최소화하는 보안 내재화 관점에서 조사 체계 자체를 점검해야 한다"고 당부했다.

uknow@fnnews.com 김윤호 기자

※ 저작권자 ⓒ 파이낸셜뉴스, 무단전재-재배포 금지